Atsushi Nakatsugawa

March 06, 2026

1 min read

The most requested CodeRabbit feature: Multi-Repo Analysisの意訳です。

すべてのチェックを通過し、レビューでも問題なく見えたプルリクエストをマージしたら、10分後に下流のサービスが壊れた、という経験があるなら、その問題はすでにご存じのはずです。

アーキテクチャが複数のリポジトリにまたがる場合(マイクロサービス、共有ライブラリ、フロントエンドとバックエンドで分かれたパッケージなど)、あるリポジトリでの変更が、気づかないうちに別のリポジトリを壊してしまうことがあります。たとえば、APIレスポンスのスキーマでフィールド名を変えた場合。PR上では問題なく見えても、そのレスポンスをパースしている3つのサービスは、これから来る変更内容をまったく把握できていません。

これはマルチリポジトリ構成のチームから最もよく聞く悩みの1つで、お客様から最も要望の多かった機能の1つでもあります。

そこで、私たちは作りました。

マルチリポジトリ解析 (Multi-Repo analysis)は、Pro、Pro Plus、EnterpriseプランのユーザーがCodeRabbitで利用できる新機能です。関連するリポジトリ同士を連携させることで、コードレビュー時にCodeRabbitがそれらすべてからコンテキストを取得できるようになります。マイクロサービス、共有ライブラリ、APIコントラクトの変更、あるいは「あるリポジトリでの変更が、気づかないうちに別のリポジトリを壊してしまいかねない構成」など、さまざまなケースを想定しています。プランごとのリンク可能リポジトリ数についてはこちらをご覧ください。

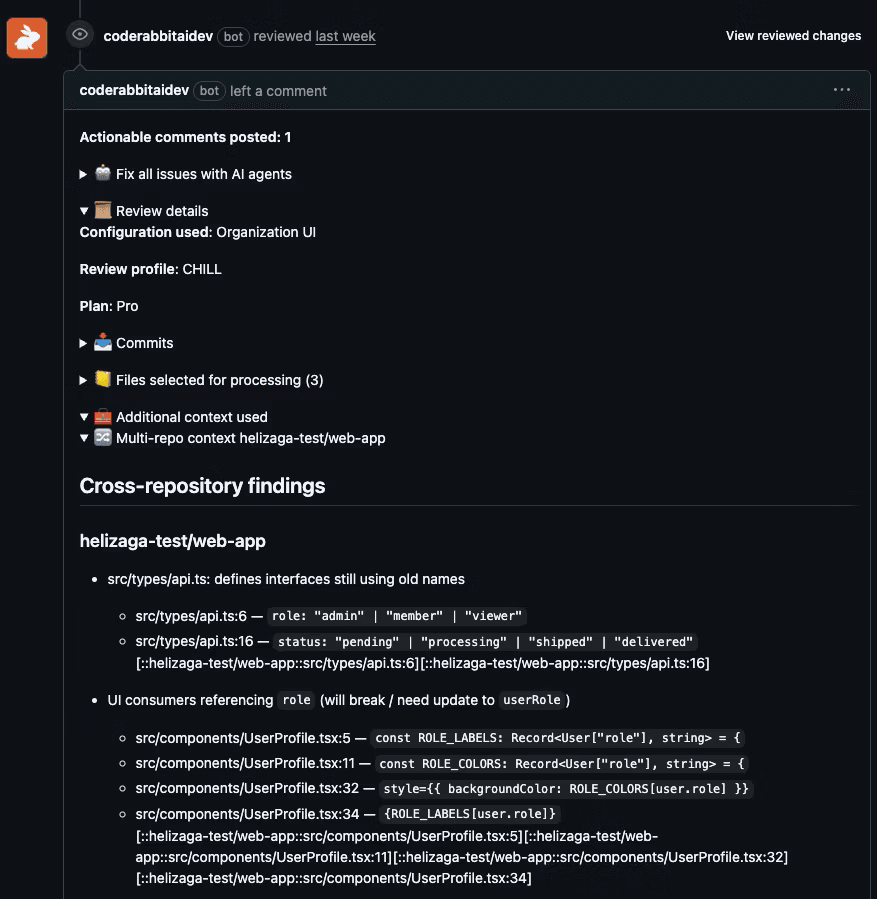

プルリクエストが、共有しているAPI、型定義、データベーススキーマを変更すると、CodeRabbitはリンクされたリポジトリを自動的に探索し、下流への影響を調べます。

変更を単独で見るのではなく、マージ前に全体像が把握できます。

使い始める前に、いくつかのプラットフォーム別の要件を満たす必要があります。これは、CodeRabbitのbotがリンクされたすべてのリポジトリに対して、読み取りアクセス権を持っていることを保証するためです。

プラットフォーム | 要件 |

GitHub | CodeRabbitのGitHub Appを、リンクされたすべてのリポジトリにインストールしておく必要があります。アクセスできないリポジトリはスキップされ、レビューのサマリーに警告が表示されます。 |

GitLab | botトークンに読み取り権限が必要です。トークンは通常、グループまたはインスタンス単位でスコープが設定されます。 |

Bitbucket Cloud | botトークンに読み取り権限が必要です。トークンはワークスペース単位でスコープが設定されます。 |

Azure DevOps | PATに読み取り権限が必要です。トークンは組織単位でスコープが設定されます。 |

ここまで設定したら、セットアップは次の2つの方法のいずれかで完了できます。

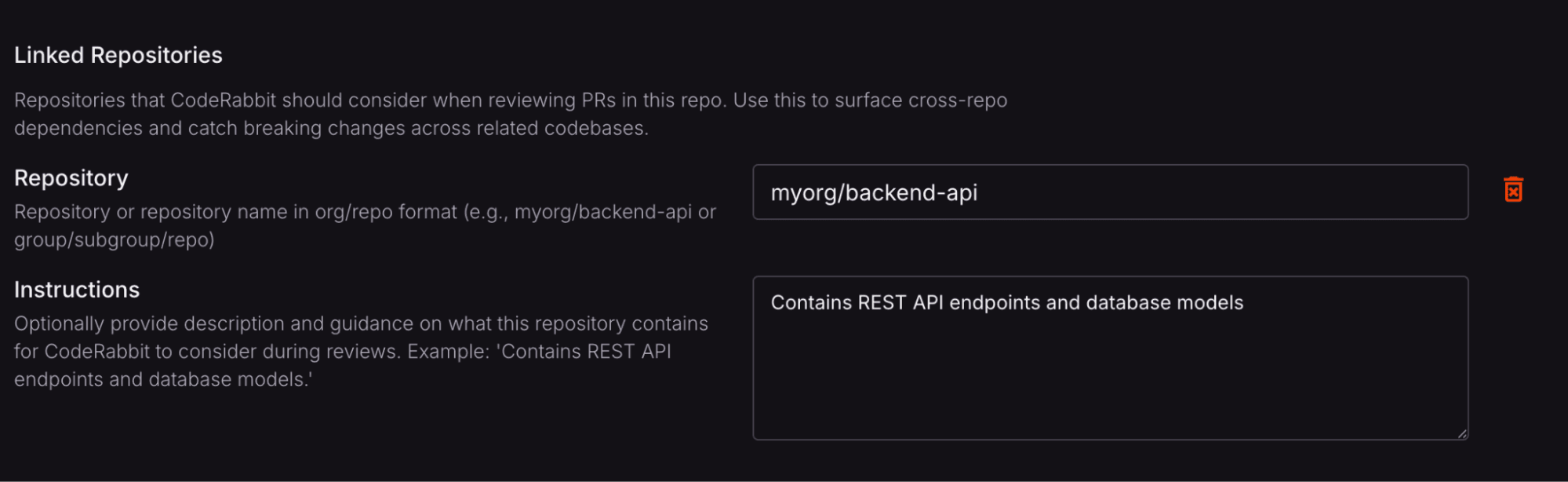

CodeRabbitのWebインターフェイスから

Repositoriesセクションに移動し、リンク先リポジトリを追加したいリポジトリを選びます

Use Organization Settingsのトグルをオフにします

Knowledge Baseに移動し、Linked Repositoriesセクションを探します。

レビュー時にCodeRabbitの動きをガイドする指示文を添えて、新しいリンクリポジトリを追加します。

YAML設定ファイルから

# yaml-language-server: $schema=https://coderabbit.ai/integrations/schema.v2.json

knowledge_base:

linked_repositories:

- repository: "myorg/backend-api"

instructions: "REST APIのエンドポイントとデータベースモデルが含まれています"

セットアップの詳細はドキュメントを確認してください。

実際の動きをハンズオン形式で見たい方向けに、当社のデベロッパーアドボケイトの1人がチュートリアルを用意しました。マルチリポジトリ解析が、リポジトリをまたいだ実際の問題をレビューで検出する様子を確認できます。

マルチリポジトリ解析機能は本日から利用できます。リポジトリを連携させてPRを開けば、これまで見逃していた問題をCodeRabbitが明らかにしてくれます。